بعد 30 عامًا: Microsoft تتخلى عن NTLM.. إليك السبب!

لأكثر من 30 عامًا، كان NTLM (مدير شبكة LAN للتكنولوجيا الجديدة) بروتوكول مصادقة أساسيًا في Windows. لقد ساعد الشركات على الانتقال من مصادقة LAN Manager القديمة إلى شبكات المؤسسات في العصر الحديث.

ولكن الأوقات تغيرت. أعلنت Microsoft مؤخرًا عن خطتها لتعطيل NTLM افتراضيًا في إصدارات Windows الجديدة. هذا يمثل نهاية بروتوكول شكل المصادقة التنظيمية منذ إطلاقه في عام 1993.

تشير هذه الخطوة إلى أن نماذج الأمان القديمة لم تعد مناسبة في عالم اليوم الذي يعتمد على مبدأ “عدم الثقة”. فيما يلي تحليل لسبب إيقاف NTLM واستبدال Kerberos به.

ملخص سريع لـ NTLM

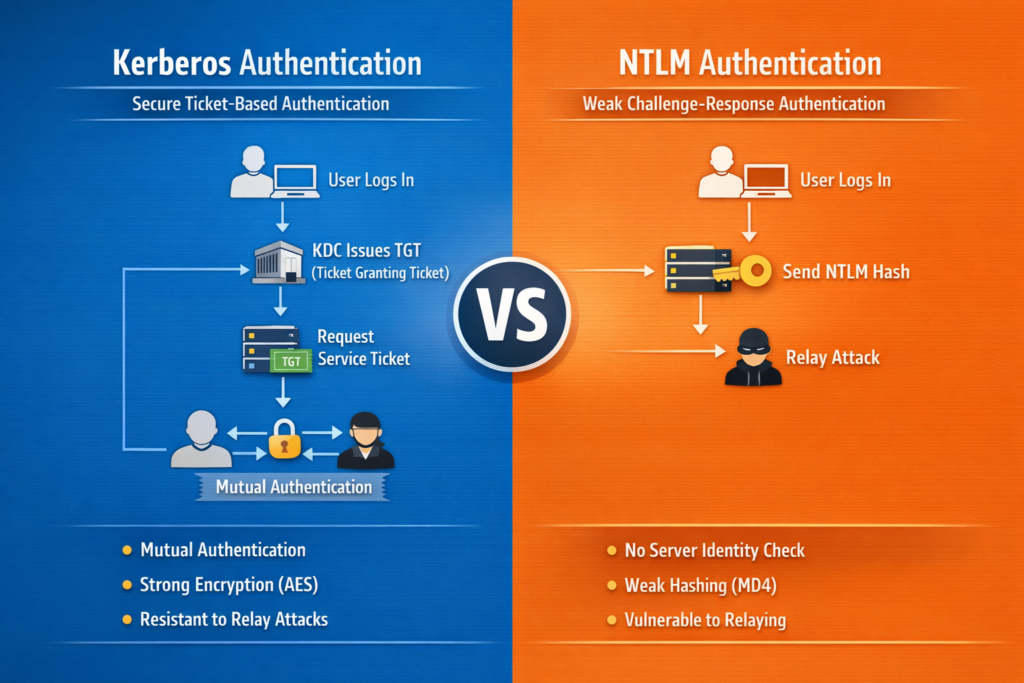

تم تصميم مدير شبكة LAN للتكنولوجيا الجديدة (NTLM) في التسعينيات عندما كانت شبكات الشركات صغيرة نسبيًا ومحصورة داخل الحدود المادية للمكتب. علاوة على ذلك، نظرًا لكونه بروتوكول مصادقة يعتمد على التحدي والاستجابة، يستخدم NTLM نسخة مجزأة من كلمة المرور، بدلاً من إرسالها عبر الشبكة.

كان NTLM أكثر ملاءمة للبيئات التي كانت فيها الشبكات محلية بدون وحدة تحكم مركزية بالمجال، وعندما يتم استخدام الأجهزة للعمل في مجموعات العمل، بدلاً من المجالات.

ومع ذلك، لم يتم تصميم NTLM خصيصًا للشبكات الهجينة، والقوى العاملة عن بُعد، والبيئات المستندة إلى السحابة، والتهديدات الحديثة. على الرغم من هذه القيود في البروتوكول، فإنه لا يختفي تمامًا. سوف يكون بمثابة طريقة مصادقة احتياطية عندما يكون Kerberos غير متاح.

لماذا تقوم Microsoft بإيقاف NTLM؟

إن قرار Microsoft بتعطيل النظام الافتراضي لـ NTLM يقوده واقع حاسم واحد: NTLM غير آمن بشكل أساسي بالمعايير الحديثة. دعنا ندرج بعض الأسباب:

- يستخدم NTLM تشفيرًا ضعيفًا، ويعتمد بشكل أكبر على عمليات التجزئة القديمة المعرضة لتقنيات الاختراق الحديثة. باستخدام أدوات مثل Hashcat و John the Ripper و Rainbow Tables، يمكن للمتسللين الحصول بسهولة على كلمات المرور من تجزئات NTLM.

- هذا البروتوكول عرضة لهجمات الترحيل. في هجوم الترحيل، يتلاعب المهاجمون بالمستخدمين للمصادقة على خادم ضار. من خلال التقاط طلبات المصادقة، يقوم المهاجمون بترحيلها إلى أي خادم آخر بغرض الحصول على وصول غير مصرح به. على النقيض من ذلك، تم تصميم Kerberos خصيصًا لمنع هذا الاستغلال.

- نظرًا لتصميم NTLM منذ سنوات، فهو لا يدعم نماذج الأمان الحديثة مثل Zero Trust Security أو Cloud Identity Management أو المصادقة متعددة العوامل (MFA).

إدخال Kerberos

على عكس نظام تبادل تجزئة كلمة المرور الذي يستخدمه NTLM، فإن Kerberos هو نظام مصادقة قائم على التذاكر. يوفر حلاً أمنيًا للمؤسسات من جميع الأحجام. بدءًا من Windows 2000، أصبح بروتوكول المصادقة الافتراضي لكل جهاز Windows متصل بالمجال.

يستخدم هذا البروتوكول تشفير المفتاح المتماثل جنبًا إلى جنب مع مركز توزيع المفاتيح (KDC) للتحقق من هويات المستخدمين. يتكون KDC من نظام منح التذاكر (TGS) وقاعدة بيانات Kerberos لتخزين كلمات المرور وخادم مصادقة.

أثناء إجراء المصادقة الأولية، يقوم بروتوكول Kerberos بتخزين التذكرة المحددة على جهاز المستخدم النهائي. بدلاً من البحث عن كلمة مرور، تتحقق الخدمة من هذه التذكرة. وبالتالي، تتم عملية مصادقة Kerberos في بيئتها الخاصة، حيث يتم تفويض KDC للتحقق من مضيف أو مستخدم أو خدمة.

لماذا Kerberos؟

تتمثل إحدى المزايا الرئيسية لاستخدام Kerberos في المصادقة المتبادلة. يمكّن Kerberos المستخدمين وأنظمة الخدمات الأخرى من التحقق من بعضهم البعض. أثناء تنفيذ جميع الخطوات، سيكون الخادم والمستخدمون على دراية بجدارة نظرائهم بالثقة.

بالإضافة إلى ذلك، تأتي كل تذكرة مع طابع زمني وبيانات مدة الصلاحية، بينما يتحكم المسؤولون في الفترة الزمنية للمصادقة. مع نظام مصادقة قابل لإعادة الاستخدام، سيتم التحقق من كل مستخدم في بروتوكول Kerberos مرة واحدة فقط. بعد ذلك، لا يتعين على المستخدم إعادة إدخال التفاصيل الشخصية.

Comments are closed.