حماية Office من ثغرة CVE-2026-21509: دليل خطوة بخطوة

في الآونة الأخيرة، في 26 يناير 2026، سارعت شركة Microsoft إلى إصدار تحديث عاجل ذي خطورة عالية لمعالجة ثغرة zero-day في Microsoft Office تسمح للجهات الخبيثة بتجاوز الميزات الأمنية. ويشار إلى هذه الثغرة بالرقم CVE-2026-21509. تظل مكونات Microsoft Office هدفًا جذابًا لثغرات zero-day.

نظرًا لأن Microsoft Office يمثل العمود الفقري للمؤسسات، بدءًا من البريد الإلكتروني ووصولًا إلى جداول البيانات والعروض التقديمية والمستندات، فقد أحدث هذا الاكتشاف صدمة في مجتمع الأمن السيبراني.

نظرًا لأن Microsoft Office يمثل العمود الفقري للمؤسسات، بدءًا من البريد الإلكتروني ووصولًا إلى جداول البيانات والعروض التقديمية والمستندات، فقد أحدث هذا الاكتشاف صدمة في مجتمع الأمن السيبراني.

ما هي الأخبار الجيدة؟ لم تعد مضطرًا إلى انتظار التوزيع الكامل للتصحيح؛ بدلًا من ذلك، هناك خطوات عملية يمكنك اتخاذها لحماية نظامك.

إليك تفصيل لتلك الخطوات.

التهديد

يسمح استغلال الثغرة CVE-2026-21509 للمهاجمين بتجاوز الميزات الأمنية التي تعزل الثغرات الأمنية داخل بيئة Office. وبالتالي، يمتد التهديد إلى:

- Microsoft Office 2016

- Microsoft Office 2019

- LTSC 2021 و 2024

- تطبيقات Microsoft 365 enterprise

بالإضافة إلى ذلك، كان السبب الجذري لهذا التهديد هو الاعتماد على مدخلات غير موثوقة في قرارات الأمان CWE-807.

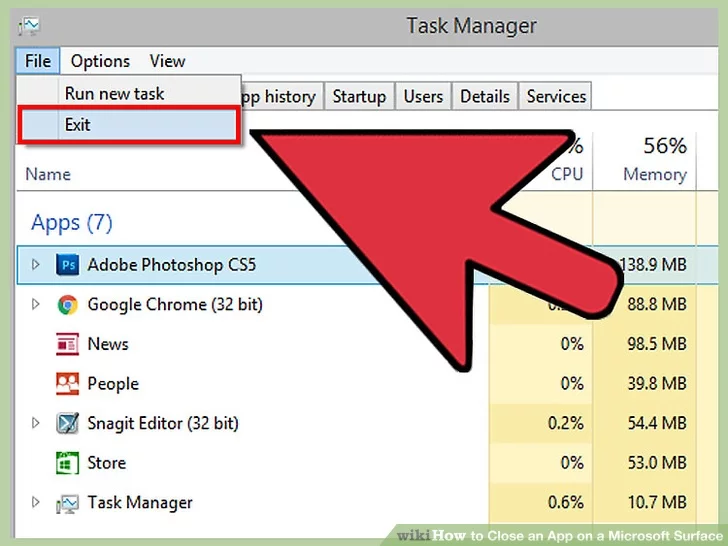

الخطوة 1: إعادة تشغيل تطبيقات Office

طرحت Microsoft إستراتيجية تخفيف يتم تفعيلها تلقائيًا في حال كنت تستخدم Microsoft 365 أو Office 2021. لكنها لا تعمل إلا عند إعادة تشغيل التطبيقات.

ما الذي يمكن فعله؟

- حدد وأغلق PowerPoint و Word و Excel و Outlook تمامًا.

- بعد القيام بذلك، أعد فتحها.

- كرر نفس الخطوة على جميع أجهزة المؤسسة.

تجبر هذه الطريقة Microsoft Office على إعادة تحميل تكوينات الأمان المحدثة، مما يزيد من حظر معظم نواقل الهجوم الشائعة.

Image Credit WikiHowtech

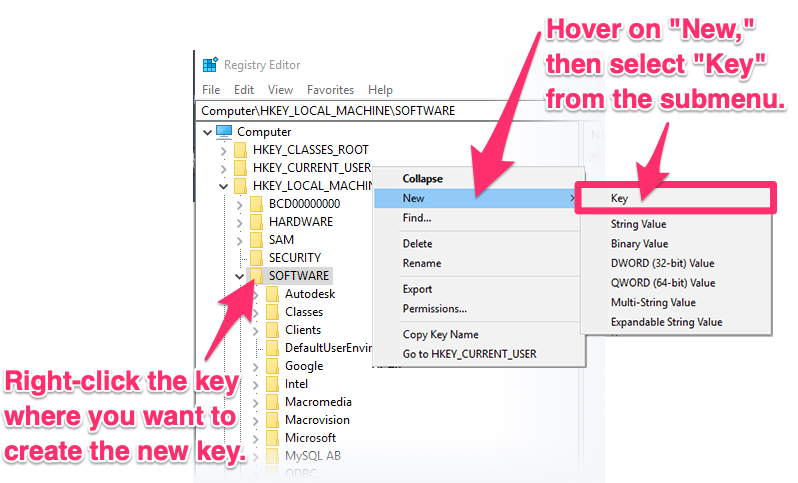

الخطوة 2: إصلاح التسجيل لـ Microsoft Office 2019 و 2016

إذا كانت شركتك تستخدم بالفعل Office 2019 أو 2016، فيجب عليك اتباع الإصلاح اليدوي أدناه في سجل Windows.

قبل إجراء أي تغييرات:

- انقر فوق Win+R، واكتب regedit، ثم اضغط على Enter

- في محرر التسجيل، اختر ملف ثم تصدير

- بالإضافة إلى ذلك، احفظ اسم الملف باسم “Registry_Backup.reg” في نظامك.

تطبيق الإصلاحات:

انتقل وابحث عن

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOffice16.0Common

- اضغط بزر الماوس الأيمن على Common، واختر New، ثم حدد Key

- الآن، يجب عليك تسمية المفتاح باسم {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}.

ثم حدد هذا المفتاح الجديد:

- اضغط بزر الماوس الأيمن، وانتقل إلى NEW، ثم اختر DWORD value (32-bit)

- قم بتسمية هذا باسم: Compatibility Flags

- بعد القيام بذلك، اضغط نقرًا مزدوجًا وقم بتعيين القيمة إلى: 400

- اضغط OK، ثم أغلق محرر التسجيل.

- أخيرًا، أعد تشغيل جهاز الكمبيوتر الخاص بك.

يقوم هذا التعديل في التسجيل بحظر كائن ضعيف قد يسيء استخدامه المهاجمون.

Image Credit Land FX

الخطوة 3: تعزيز Outlook ضد المرفقات

أهم شيء يجب ملاحظته هو أن معظم الهجمات المرتبطة بـ CVE-2026-21509 تبدأ برسائل بريد إلكتروني تصيدية. وبالتالي، يجب عليك تقوية دفاعاتك من خلال إعدادات Outlook:

الخيارات الموصى بها:

- إيقاف تشغيل المعاينة التلقائية.

- تعطيل التحميل التلقائي لأي محتوى خارجي.

- أيضًا، تأكد من أنك تستخدم طريقة العرض المحمية فقط.

انقر على ملف، ثم حدد خيارات، وانتقل إلى مركز التوثيق، ثم إعدادات، واختر معالجة المرفقات.

نصائح لتجنب التصيد الاحتيالي:

درب موظفيك لأن التكنولوجيا وحدها لا تكفي لتجنب هذه الهجمات.

ضع في اعتبارك العلامات التحذيرية:

- رسائل البريد الإلكتروني التي تفيد بالاستعجال، مثل “افتح على الفور” أو “تم حظر الحساب”.

- عناوين المرسلين التي قد تبدو غريبة. على سبيل المثال، support@microsoft.com.

- تلقي الفواتير وإشعارات التسليم غير المتوقعة.

- علاوة على ذلك، الحصول على ملفات مضغوطة بأنواع غير عادية مثل .img و .iso و .hta.

- الروابط التي ليست متزامنة مع نطاق المرسل.

عادات آمنة:

- تأكد من التحقق من الطلبات عبر الهاتف أو الدردشة.

- مرر مؤشر الماوس فوق أي رابط قبل النقر عليه.

- أبلغ عن رسائل البريد الإلكتروني المشبوهة فورًا إلى قسم تكنولوجيا المعلومات.

- لا تقم بتمكين وحدات الماكرو في المستندات.

Comments are closed.