كيفية كشف الروتكيت في Windows 10: دليل شامل

يستخدم المتسللون برامج الروتكيت لإخفاء برامج ضارة مستمرة وغير قابلة للكشف على ما يبدو داخل جهازك والتي ستسرق البيانات أو الموارد بصمت، وأحيانًا على مدار سنوات عديدة. يمكن استخدامها أيضًا في شكل تسجيل ضربات المفاتيح حيث تتم مراقبة ضغطات المفاتيح واتصالاتك لتزويد المتفرج بمعلومات الخصوصية.

شهدت طريقة القرصنة هذه أهمية أكبر قبل عام 2006، قبل أن تطلب Microsoft Vista من البائعين التوقيع رقميًا على جميع برامج تشغيل الكمبيوتر. تسبب Kernel Patch Protection (KPP) في قيام كتاب البرامج الضارة بتغيير طرق الهجوم الخاصة بهم، ومؤخرًا فقط اعتبارًا من عام 2018 مع عملية الاحتيال الإعلاني Zacinlo، عادت برامج الروتكيت إلى دائرة الضوء.

كانت برامج الروتكيت التي سبقت عام 2006 تعتمد جميعها على نظام التشغيل تحديدًا. أعطانا وضع Zacinlo، وهو روتكيت من عائلة البرامج الضارة Detrahere، شيئًا أكثر خطورة في شكل روتكيت يعتمد على البرامج الثابتة. بغض النظر عن ذلك، فإن برامج الروتكيت تمثل حوالي واحد بالمائة فقط من جميع مخرجات البرامج الضارة التي يتم رؤيتها سنويًا.

ومع ذلك، نظرًا للخطر الذي يمكن أن تمثله، سيكون من الحكمة فهم كيفية عمل اكتشاف برامج الروتكيت التي ربما تكون قد تسللت بالفعل إلى نظامك.

اكتشاف برامج الروتكيت في Windows 10 (بشكل معمق)

كان Zacinlo يعمل بالفعل منذ ما يقرب من ست سنوات قبل اكتشافه وهو يستهدف نظام التشغيل Windows 10. كان مكون الروتكيت قابلاً للتكوين بدرجة كبيرة وحماية نفسه من العمليات التي اعتبرها خطيرة على وظائفه وكان قادرًا على اعتراض وفك تشفير اتصالات SSL.

سيقوم بتشفير وتخزين جميع بيانات التكوين الخاصة به داخل سجل Windows، وأثناء إيقاف تشغيل Windows، يعيد كتابة نفسه من الذاكرة إلى القرص باستخدام اسم مختلف، ويقوم بتحديث مفتاح التسجيل الخاص به. وقد ساعده ذلك على التهرب من الاكتشاف بواسطة برنامج مكافحة الفيروسات القياسي الخاص بك.

هذا يدل على أن برامج مكافحة الفيروسات أو البرامج الضارة القياسية ليست كافية للكشف عن الجذور الخفية. على الرغم من ذلك، هناك عدد قليل من برامج مكافحة البرامج الضارة عالية المستوى التي ستنبهك إلى وجود اشتباه في هجوم الجذور الخفية.

الخصائص الخمس الأساسية لبرنامج مكافحة فيروسات جيد

معظم برامج مكافحة الفيروسات البارزة اليوم ستنفذ جميع هذه الطرق الخمس البارزة للكشف عن الجذور الخفية.

- التحليل القائم على التوقيع – سيقوم برنامج مكافحة الفيروسات بمقارنة الملفات المسجلة بتوقيعات معروفة للجذور الخفية. سيبحث التحليل أيضًا عن أنماط سلوكية تحاكي أنشطة تشغيل معينة للجذور الخفية المعروفة، مثل الاستخدام المكثف للمنافذ.

- الكشف عن الاعتراض – يستخدم نظام التشغيل Windows جداول المؤشرات لتشغيل الأوامر المعروف عنها أنها تحفز الجذور الخفية على العمل. نظرًا لأن الجذور الخفية تحاول استبدال أو تعديل أي شيء يعتبر تهديدًا، فسوف ينبه هذا نظامك إلى وجودها.

- مقارنة البيانات متعددة المصادر – قد تقوم الجذور الخفية، في محاولتها للبقاء مخفية، بتغيير بعض البيانات المقدمة في فحص قياسي. يمكن أن تكشف النتائج المرتجعة من استدعاءات النظام عالية ومنخفضة المستوى عن وجود جذر خفي. قد يقارن البرنامج أيضًا ذاكرة العمليات المحملة في ذاكرة الوصول العشوائي (RAM) بمحتوى الملف الموجود على القرص الصلب.

- فحص السلامة – تمتلك كل مكتبة نظام توقيعًا رقميًا يتم إنشاؤه في الوقت الذي يعتبر فيه النظام “نظيفًا”. يمكن لبرامج الأمان الجيدة فحص المكتبات بحثًا عن أي تغيير في التعليمات البرمجية المستخدمة لإنشاء التوقيع الرقمي.

- مقارنات التسجيل – معظم برامج مكافحة الفيروسات لديها هذه المقارنات في جدول زمني محدد مسبقًا. تتم مقارنة ملف نظيف بملف عميل، في الوقت الفعلي، لتحديد ما إذا كان العميل عبارة عن ملف تنفيذي غير مطلوب (.exe) أو يحتويه.

إجراء عمليات فحص الجذور الخفية

يُعد إجراء فحص للروتكيت أفضل محاولة للكشف عن الإصابة به. في أغلب الأحيان، لا يمكن الوثوق بنظام التشغيل الخاص بك لتحديد الروتكيت بمفرده، ويمثل تحديد وجوده تحديًا. الروتكيت هي برامج تجسس متمرسة، تخفي آثارها في كل منعطف تقريبًا وقادرة على البقاء مخفية على مرأى من الجميع.

إذا كنت تشك في وقوع هجوم فيروس الروتكيت على جهازك، فإن الاستراتيجية الجيدة للكشف ستكون إيقاف تشغيل الكمبيوتر وتنفيذ الفحص من نظام نظيف معروف. إحدى الطرق المؤكدة لتحديد موقع الروتكيت داخل جهازك هي من خلال تحليل تفريغ الذاكرة. لا يمكن للروتكيت إخفاء التعليمات التي يقدمها لنظامك أثناء تنفيذها في ذاكرة الجهاز.

استخدام WinDbg لتحليل البرامج الضارة

قدمت Microsoft Windows أداة تصحيح أخطاء متعددة الوظائف خاصة بها يمكن استخدامها لإجراء عمليات فحص تصحيح الأخطاء على التطبيقات أو برامج التشغيل أو نظام التشغيل نفسه. ستقوم بتصحيح أخطاء التعليمات البرمجية لوضع kernel ووضع المستخدم، وتساعد في تحليل تفريغات الأعطال، وفحص سجلات وحدة المعالجة المركزية.

ستأتي بعض أنظمة Windows مزودة بـ WinDbg مجمعة بالفعل. أولئك الذين ليس لديهم سيحتاجون إلى تنزيله من متجر Microsoft. WinDbg Preview هو الإصدار الأحدث من WinDbg، حيث يوفر صورًا أسهل للعين، ونوافذ أسرع، وبرمجة نصية كاملة، ونفس الأوامر والملحقات وسير العمل مثل الإصدار الأصلي.

كحد أدنى، يمكنك استخدام WinDbg لتحليل تفريغ الذاكرة أو الأعطال، بما في ذلك الشاشة الزرقاء للموت (BSOD). من النتائج، يمكنك البحث عن مؤشرات لهجوم البرامج الضارة. إذا كنت تشعر أن أحد برامجك قد يعيقه وجود برامج ضارة، أو يستخدم ذاكرة أكبر من المطلوبة، فيمكنك إنشاء ملف تفريغ واستخدام WinDbg للمساعدة في تحليله.

يمكن أن يشغل تفريغ الذاكرة الكامل مساحة كبيرة على القرص، لذلك قد يكون من الأفضل إجراء تفريغ Kernel-Mode أو تفريغ ذاكرة صغير بدلاً من ذلك. سيحتوي تفريغ Kernel-Mode على جميع معلومات استخدام الذاكرة بواسطة kernel في وقت التعطل. سيحتوي تفريغ الذاكرة الصغير على معلومات أساسية حول الأنظمة المختلفة مثل برامج التشغيل وkernel والمزيد، ولكنه صغير مقارنة بذلك.

تفريغات الذاكرة الصغيرة أكثر فائدة في تحليل سبب حدوث BSOD. للكشف عن الروتكيت، سيكون الإصدار الكامل أو إصدار kernel أكثر فائدة.

إنشاء ملف تفريغ Kernel-Mode

يمكن إنشاء ملف تفريغ Kernel-Mode بثلاث طرق:

- تمكين ملف التفريغ من لوحة التحكم للسماح للنظام بالتعطل من تلقاء نفسه

- تمكين ملف التفريغ من لوحة التحكم لإجبار النظام على التعطل

- استخدام أداة تصحيح الأخطاء لإنشاء واحد لك

سوف نختار الخيار رقم ثلاثة.

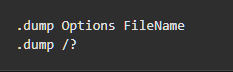

لتنفيذ ملف التفريغ الضروري، تحتاج فقط إلى إدخال الأمر التالي في نافذة الأوامر الخاصة بـ WinDbg.

استبدل FileName باسم مناسب لملف التفريغ و”؟” بحرف f. تأكد من أن “f” بأحرف صغيرة وإلا فستقوم بإنشاء نوع مختلف من ملفات التفريغ.

بمجرد أن ينتهي مصحح الأخطاء من عمله (ستستغرق عملية المسح الأولى دقائق طويلة)، سيتم إنشاء ملف تفريغ وستكون قادرًا على تحليل النتائج التي توصلت إليها.

إن فهم ما الذي تبحث عنه، مثل استخدام الذاكرة المتطايرة (RAM)، لتحديد وجود الروتكيت يتطلب خبرة واختبارًا. من الممكن، على الرغم من أنه لا يوصى به للمبتدئين، اختبار تقنيات اكتشاف البرامج الضارة على نظام مباشر. للقيام بذلك، سيتطلب الأمر مرة أخرى خبرة ومعرفة متعمقة بآليات عمل WinDbg حتى لا يتم نشر فيروس مباشر عن طريق الخطأ في نظامك.

هناك طرق أكثر أمانًا وأكثر ملاءمة للمبتدئين للكشف عن عدونا المختبئ جيدًا.

طرق المسح الإضافية

يعد الاكتشاف اليدوي وتحليل السلوك أيضًا من الطرق الموثوقة للكشف عن الروتكيت. يمكن أن تكون محاولة اكتشاف موقع الروتكيت أمرًا مؤلمًا للغاية، لذلك، بدلاً من استهداف الروتكيت نفسه، يمكنك بدلاً من ذلك البحث عن سلوكيات تشبه الروتكيت.

يمكنك البحث عن الروتكيت في حزم البرامج التي تم تنزيلها باستخدام خيارات التثبيت المتقدم أو المخصص أثناء التثبيت. ما ستحتاج إلى البحث عنه هو أي ملفات غير مألوفة مدرجة في التفاصيل. يجب التخلص من هذه الملفات، أو يمكنك إجراء بحث سريع عبر الإنترنت عن أي إشارات إلى برامج ضارة.

تُعد جدران الحماية وتقارير التسجيل الخاصة بها طريقة فعالة بشكل لا يصدق لاكتشاف الروتكيت. سيقوم البرنامج بإعلامك إذا كانت شبكتك تخضع للتدقيق، ويجب أن يقوم بعزل أي تنزيلات غير قابلة للتعرف عليها أو مشبوهة قبل التثبيت.

إذا كنت تشك في أن الروتكيت قد يكون موجودًا بالفعل على جهازك، فيمكنك الغوص في تقارير تسجيل جدار الحماية والبحث عن أي سلوك غير عادي.

مراجعة تقارير تسجيل جدار الحماية

ستحتاج إلى مراجعة تقارير تسجيل جدار الحماية الحالي، مما يجعل تطبيقًا مفتوح المصدر مثل IP Traffic Spy مع إمكانات تصفية سجل جدار الحماية، أداة مفيدة للغاية. ستعرض لك التقارير ما هو ضروري لرؤيته في حالة وقوع هجوم.

إذا كانت لديك شبكة كبيرة مع جدار حماية مستقل لتصفية حركة المرور الصادرة، فلن يكون IP Traffic Spy ضروريًا. بدلاً من ذلك، يجب أن تكون قادرًا على رؤية الحزم الواردة والصادرة إلى جميع الأجهزة ومحطات العمل على الشبكة عبر سجلات جدار الحماية.

سواء كنت في المنزل أو في بيئة عمل صغيرة، يمكنك استخدام المودم الذي توفره شركة الاتصالات الخاصة بك (ISP) أو، إذا كنت تمتلك واحدًا، جدار حماية شخصي أو جهاز توجيه لسحب سجلات جدار الحماية. ستتمكن من تحديد حركة المرور لكل جهاز متصل بنفس الشبكة.

قد يكون من المفيد أيضًا تمكين ملفات سجل Windows Firewall. بشكل افتراضي، يتم تعطيل ملف السجل مما يعني عدم كتابة أي معلومات أو بيانات.

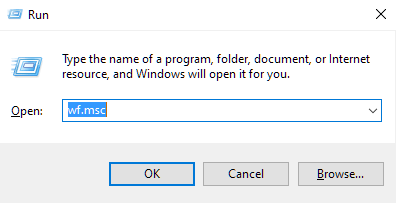

- لإنشاء ملف سجل، افتح وظيفة التشغيل بالضغط على مفتاح Windows + R.

- اكتب wf.msc في المربع واضغط على Enter.

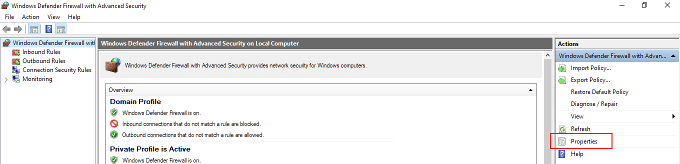

- في نافذة Windows Firewall with Advanced Security، حدد “Windows Defender Firewall with Advanced Security on Local Computer” في القائمة الموجودة على الجانب الأيسر. في القائمة الموجودة على الجانب الأيمن البعيد ضمن “Actions”، انقر فوق Properties.

- في نافذة الحوار الجديدة، انتقل إلى علامة التبويب “Private Profile” وحدد Customize، والذي يمكن العثور عليه في قسم “Logging”.

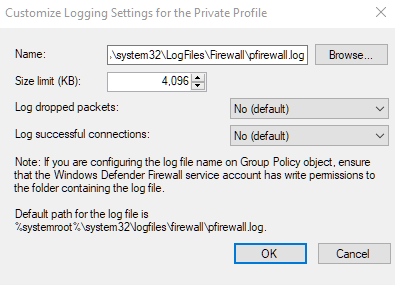

- ستسمح لك النافذة الجديدة بتحديد حجم ملف السجل المراد كتابته، والمكان الذي ترغب في إرسال الملف إليه، وما إذا كنت تريد تسجيل الحزم المسقطة فقط، أو الاتصال الناجح، أو كليهما.

- الحزم المسقطة هي تلك التي قام Windows Firewall بحظرها نيابة عنك.

- بشكل افتراضي، ستقوم إدخالات سجل Windows Firewall بتخزين آخر 4 ميجابايت فقط من البيانات ويمكن العثور عليها في %SystemRoot%System32LogFilesFirewallPfirewall.log

- ضع في اعتبارك أن زيادة الحد الأقصى لحجم استخدام البيانات للسجلات يمكن أن يؤثر على أداء جهاز الكمبيوتر الخاص بك.

- اضغط على OK عند الانتهاء.

- بعد ذلك، كرر نفس الخطوات التي اتبعتها للتو في علامة التبويب “Private Profile”، ولكن هذه المرة في علامة التبويب “Public Profile”.

- سيتم الآن إنشاء سجلات لكل من الاتصالات العامة والخاصة. يمكنك عرض الملفات في محرر نصوص مثل Notepad أو استيرادها إلى جدول بيانات.

- يمكنك الآن تصدير ملفات السجلات إلى برنامج تحليل قاعدة البيانات مثل IP Traffic Spy لتصفية حركة المرور وفرزها لسهولة التعرف عليها.

راقب أي شيء غير عادي في ملفات السجل. حتى أدنى عطل في النظام يمكن أن يشير إلى إصابة بجذر خفي. شيء من قبيل الاستخدام المفرط لوحدة المعالجة المركزية أو النطاق الترددي عندما لا تقوم بتشغيل أي شيء يتطلب الكثير، أو على الإطلاق، يمكن أن يكون دليلًا رئيسيًا.

Comments are closed.